Todo el día

El objetivo de la jornada es fomentar la creación de talento especializado, trasladar las oportunidades reales que supone especializarse en este campo y dar a conocer de primera mano el día a día de un profesional dedicado a la materia.

Todo el día

El objetivo de este seminario es entender cómo funciona la solución de VMware Carbon Black Cloud, qué aporta en nuestras organizaciones y cuáles son los retos a nivel de seguridad a los que se enfrentan las empresas hoy en día.

Todo el día

El mayor evento en torno a la figura del CISO

Todo el día

Tercera edición del congreso de ciberseguridad UAD360, un evento que prevé reunir durante sus dos días a más de 500 profesionales del campo de la seguridad informática en la Escuela de Ingeniería Informática de la Universidad de Málaga.

Todo el día

El Congreso C1b3rwall es el congreso de Seguridad Digital y Ciberinteligencia donde se reúnen profesionales del sector público y privado, tanto a nivel nacional como internacional, así como del ámbito académico y asistentes no profesionales preocupados por encontrar la mejor capacitación de cara a reforzar su seguridad digital.

Todo el día

JNIC es un congreso científico que promueve el contacto, intercambio y discusión de ideas, conocimientos y experiencias entre la red académica y de investigación por una parte, y profesionales y empresas por otra.

Todo el día

Las revistas Red Seguridad y Seguritecnia organizan el 15 Encuentro de la Seguridad Integral (Seg2) el próximo 22 de junio.

Todo el día

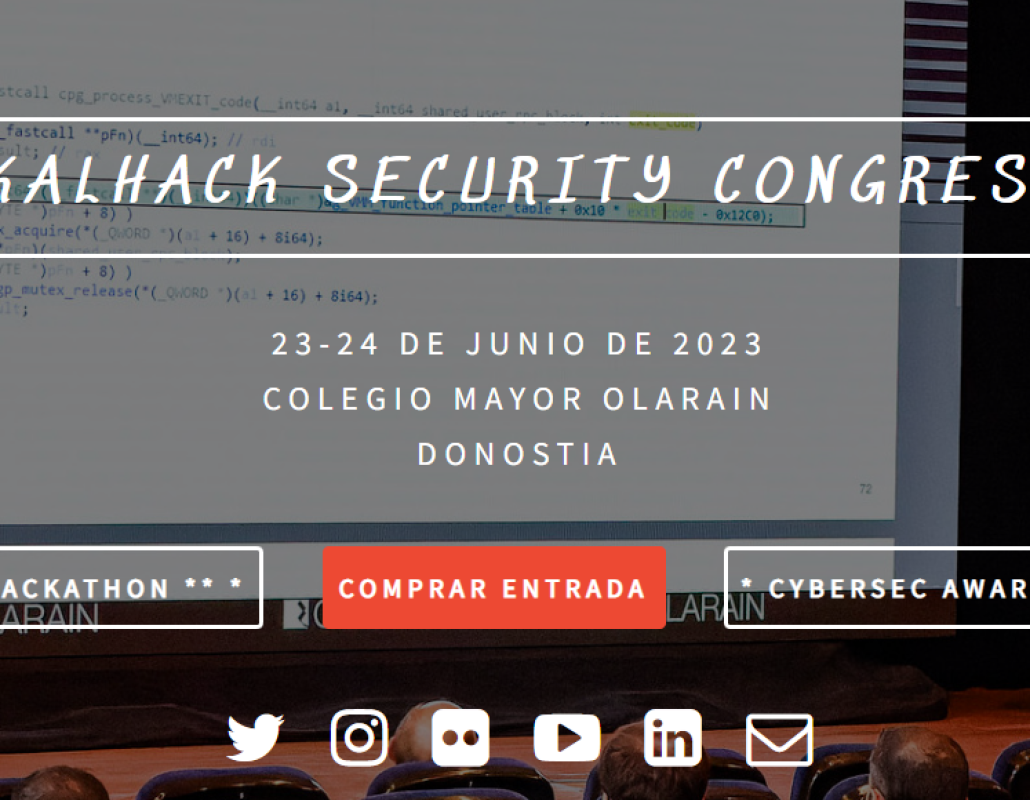

Evento sin ánimo de lucro que invita a los asistentes a participar en actividades colectivas como el hackatón, talleres, o retos de ciberseguridad.

Todo el día

Se espera que acudan más de 400 expertos en la materia de forma presencial y hasta 3.000 de forma online.

Todo el día

El programa aborda los retos expuestos desde el punto de vista normativo en la elaboración de disposiciones de carácter general que inciden en el tratamiento de datos personales y las deficiencias apreciadas en las principales medidas de responsabilidad proactiva como son la actuación de los DPD, la realización de evaluaciones de impacto y las notificaciones de brechas de seguridad.