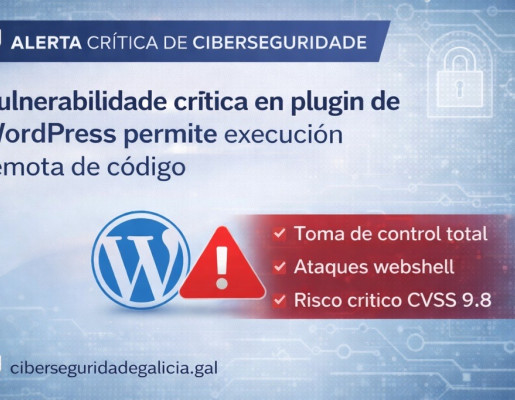

La vulnerabilidad está registrada como CVE-2026-1357 y cuenta con una puntuación CVSS de 9.8 lo que la sitúa en nivel crítico.

La vulnerabilidad afecta a versiones hasta la 0.9.123 del plugin WPvivid Backup & Migration.

El fallo permite a un atacante no autenticado:

- Subir archivos arbitrarios

- Ejecutar código PHP en el servidor

- Instalar webshells

- Obtener control total del sitio

El problema se origina en una gestión incorrecta de la descifrado RSA y en la ausencia de validación adecuada de rutas y extensiones de archivo. Esto permite la subida de contenido malicioso en ubicaciones accesibles públicamente.

Impacto potencial

- Compromiso completo del portal web

- Robo o alteración de información

- Desfiguración del sitio

- Implantación de puertas traseras

- Uso del servidor para distribución de malware

Riesgo para entidades públicas y locales

Si el plugin WPvivid está instalado en versión vulnerable el riesgo es inmediato y elevado.

Medidas urgentes

- Verificar si el plugin WPvivid está instalado

- Actualizar inmediatamente a la versión 0.9.124 o superior

- Desactivar la funcionalidad de recepción de claves si no es necesaria

- Revisar registros de actividad sospechosa

- Comprobar la integridad de los archivos del sitio

Se recomienda aplicar la actualización con carácter prioritario y revisar posibles indicadores de compromiso.