Los bootkits UEFI representan una amenaza realmente grave, ya que se implementan en el firmware del sistema y conceden un control total sobre el proceso de arranque, lo que les permite deshabilitar los mecanismos de seguridad a nivel del sistema operativo y ejecutar tareas y aplicaciones sin restricciones y con altos privilegios durante el inicio.

Desde al menos octubre de 2022 se ha venido ofreciendo en venta por 5,000$ (y 200$ adicionales por actualización), y algunas de sus versiones cuentan con capacidades de geofencing para evitar infectar equipos en Armenia, Bielorrusia, Kazajstán, Moldavia, Rumania, Rusia y Ucrania.

El bootkit explota una falla de seguridad etiquetada como CVE-2022-21894 (Baton Drop) que permite sortear las protecciones de arranque seguro UEFI y configurar la persistencia. La vulnerabilidad ya fue contemplada por Microsoft como parte de su actualización Patch Tuesday de enero de 2022, aunque según el investigador de ESET, Martin Smolár, "su explotación aún es posible ya que los binarios afectados y firmados válidamente aún no se han agregado a la lista de revocación de UEFI".

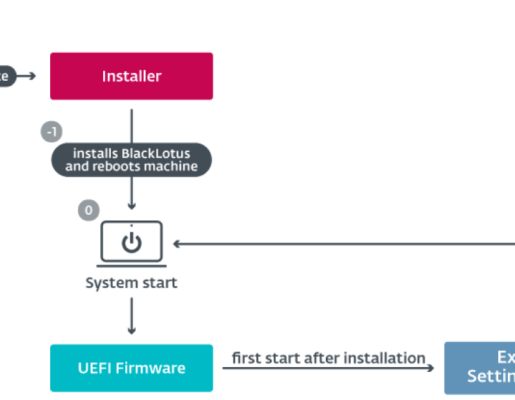

El ataque comienza con la ejecución de un instalador, y puede usarse para perjudicar la característica de protección de datos de BitLocker, el Antivirus de Microsoft Defender y la integridad del código protegida por hipervisor (HVCI), también conocida como la característica de integridad de memoria.