Os bootkits UEFI representan unha ameaza realmente grave, xa que se implementan no firmware do sistema e conceden un control total sobre o proceso de arranque, o que lles permite deshabilitar os mecanismos de seguridade a nivel do sistema operativo e executar tarefas e aplicacións sen restricións e con altos privilexios durante o inicio.

Desde polo menos outubro de 2022 vense ofrecendo en venda por 5,000$ (e 200$ adicionais por actualización), e algunhas das súas versións contan con capacidades de geofencing para evitar infectar equipos en Armenia, Bielorrusia, Kazajstán, Moldavia, Rumania, Rusia e Ucraína.

O bootkit explota unha falla de seguridade etiquetada como CVE-2022-21894 (Baton Drop) que permite sortear as proteccións de arranque seguro UEFI e configurar a persistencia. A vulnerabilidade xa foi contemplada por Microsoft como parte da súa actualización Patch Tuesday de xaneiro de 2022, aínda que segundo o investigador de ESET, Martin Smolár, "a súa explotación aínda é posible xa que os binarios afectados e asinados validamente aínda non se agregaron á lista de revogación de UEFI".

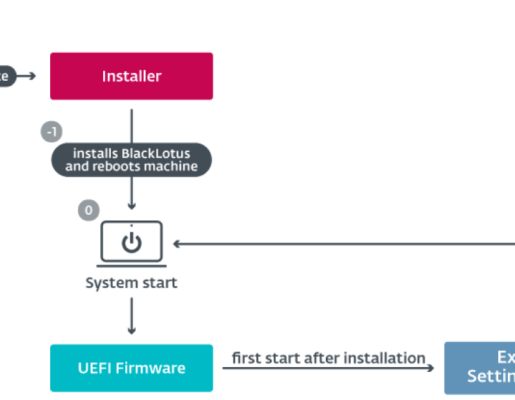

O ataque comeza coa execución dun instalador, e pode usarse para prexudicar a característica de protección de datos de BitLocker, o Antivirus de Microsoft Defender e a integridade do código protexida por hipervisor (HVCI), tamén coñecida como a característica de integridade de memoria.