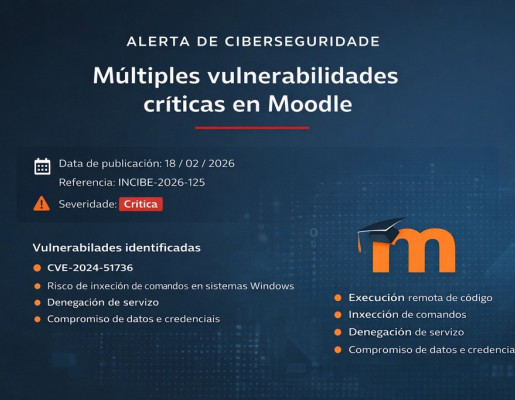

Se han identificado múltiples vulnerabilidades críticas en la plataforma Moodle que podrían permitir a un atacante ejecutar código remoto, realizar inyección de comandos o provocar denegación de servicio en entornos afectados.

Las vulnerabilidades han sido reportadas por Michael Hawkins y afectan a diversas ramas de versiones del producto. En determinados escenarios, la explotación podría comprometer la confidencialidad, integridad y disponibilidad del sistema.

Vulnerabilidades identificadas

CVE-2024-51736

Riesgo de inyección de comandos en sistemas Windows relacionado con el módulo de proceso Symfony original.

CVE-2026-26047

Posible denegación de servicio en la representación de contenido TeX mediante mimetex en el editor de fórmulas debido a limitaciones insuficientes de tiempo de ejecución.

CVE-2026-26046

Riesgo de ejecución remota de código asociado a una configuración de administración del filtro TeX que requería medidas adicionales de desinfección.

CVE-2026-26045

Posible ejecución remota de código en la funcionalidad de restauración de archivos.

Versiones afectadas

- Moodle 4.5 a 4.5.8

- Moodle 5.1 a 5.1.1

- Moodle 5.0 a 5.0.4

- Versiones anteriores no compatibles según rama

- Otras combinaciones específicas detalladas por el fabricante

Versiones corregidas

- 5.1.2

- 5.0.5

- 4.5.9

Impacto potencial

- Ejecución remota de código

- Inyección de comandos en entornos Windows

- Denegación de servicio

- Compromiso de datos académicos y credenciales

- Interrupción de servicios educativos

Mapeo MITRE ATT&CK

Las vulnerabilidades pueden asociarse con las siguientes técnicas:

T1190 Exploit Public-Facing Application

T1059 Command and Scripting Interpreter

T1499 Endpoint Denial of Service

T1505 Server Software Component

Relación con ENS

En entornos sujetos al Esquema Nacional de Seguridad, la explotación de estas vulnerabilidades impactaría directamente en:

- Principio de integridad

- Principio de disponibilidad

- Medidas de protección de aplicaciones y servicios

- Gestión de vulnerabilidades y actualizaciones

- Control de configuración segura

La falta de actualización podría suponer incumplimiento de medidas de seguridad de nivel medio o alto en sistemas clasificados.

Medidas recomendadas

- Actualizar inmediatamente a las versiones corregidas

- Revisar configuraciones del filtro TeX y módulos relacionados

- Restringir permisos en entornos Windows afectados

- Monitorizar registros en busca de actividad anómala

- Aplicar controles de endurecimiento en servidores Moodle

Estado de explotación

En el momento de la publicación del aviso no constaba explotación activa confirmada. Se recomienda seguimiento continuo.