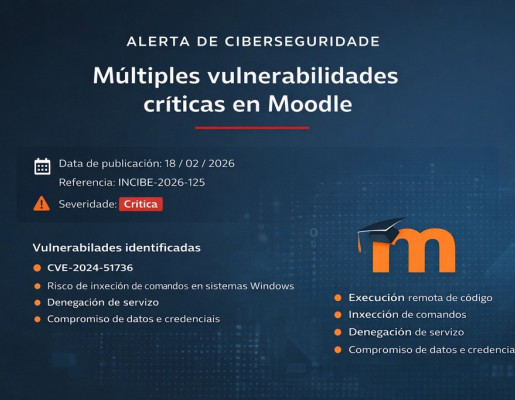

Identificáronse múltiples vulnerabilidades críticas na plataforma Moodle que poderían permitir a execución remota de código, inxección de comandos ou provocar denegación de servizo nos sistemas afectados.

As vulnerabilidades foron reportadas por Michael Hawkins e afectan a distintas ramas de versión do produto. A súa explotación podería comprometer a confidencialidade, integridade e dispoñibilidade da información e dos servizos educativos.

Vulnerabilidades identificadas

CVE-2024-51736

Risco de inxección de comandos en sistemas Windows relacionado co módulo de proceso Symfony orixinal.

CVE-2026-26047

Posible denegación de servizo na representación de contido TeX mediante mimetex no editor de fórmulas debido a limitacións insuficientes no tempo de execución.

CVE-2026-26046

Risco de execución remota de código asociado a unha configuración do filtro TeX que requiría medidas adicionais de desinfección.

CVE-2026-26045

Posible execución remota de código na funcionalidade de restauración de ficheiros.

Versións afectadas

- Moodle 4.5 a 4.5.8

- Moodle 5.1 a 5.1.1

- Moodle 5.0 a 5.0.4

- Versións anteriores non compatibles segundo rama

Versións corrixidas

- 5.1.2

- 5.0.5

- 4.5.9

Impacto potencial

- Execución remota de código

- Inxección de comandos en contornas Windows

- Denegación de servizo

- Compromiso de datos académicos e credenciais

- Interrupción de servizos educativos

Mapeo MITRE ATT&CK

T1190 Exploit Public-Facing Application

T1059 Command and Scripting Interpreter

T1499 Endpoint Denial of Service

T1505 Server Software Component

Relación co ENS

A explotación destas vulnerabilidades pode afectar directamente aos principios de:

- Integridade

- Dispoñibilidade

- Protección de aplicacións e servizos

- Xestión de vulnerabilidades

- Configuración segura

En sistemas suxeitos ao Esquema Nacional de Seguridade podería supoñer incumprimento das medidas correspondentes ao nivel medio ou alto se non se aplican as actualizacións requiridas.

Medidas recomendadas

- Actualizar inmediatamente ás versións corrixidas

- Revisar a configuración do filtro TeX

- Aplicar políticas de endurecemento en servidores

- Monitorizar rexistros para detectar actividade anómala

- Limitar permisos en contornas Windows afectadas

Estado

No momento da publicación non consta explotación activa confirmada, aínda que se recomenda seguimento continuo.