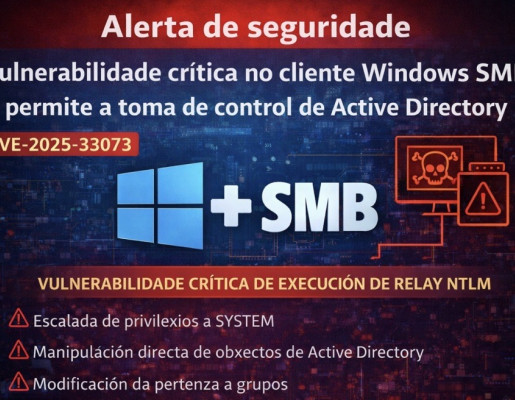

Se ha identificado una vulnerabilidad crítica en el cliente Windows SMB, catalogada como CVE-2025-33073, que permite a un atacante escalar privilegios y comprometer por completo entornos Active Directory mediante ataques de NTLM Reflection y autenticación relay.

La vulnerabilidad afecta al mecanismo de autenticación NTLM de Windows y puede ser explotada por atacantes con acceso a red para forzar la autenticación de sistemas legítimos contra servicios controlados por el atacante, permitiendo:

- Escalada de privilegios hasta SYSTEM

- Manipulación directa de objetos de Active Directory

- Modificación de pertenencia a grupos

- Compromiso de controladores de dominio y sistemas críticos

Se ha observado que esta técnica puede explotarse incluso en entornos donde SMB Signing está habilitado, mediante ataques de relay cruzado (SMB → LDAPS / RPC / ADCS / MSSQL / WinRM).

Impacto

- Compromiso completo del dominio

- Riesgo elevado en controladores de dominio, servidores Tier-0 y estaciones de trabajo

- Amplia superficie de ataque en entornos corporativos

- Especialmente crítica en infraestructuras donde los usuarios autenticados pueden crear registros DNS en Active Directory

Vector de ataque

- Ataques de NTLM Reflection

- Coerción de autenticación (ej. técnicas similares a PetitPotam, DFSCoerce, PrinterBug)

- Relay de autenticación SMB hacia otros servicios internos

- No requiere privilegios elevados iniciales

Medidas recomendadas

Se recomienda actuar de forma inmediata:

- Aplicar las actualizaciones de seguridad de Windows publicadas en junio de 2025

- Restringir la capacidad de usuarios autenticados para crear registros DNS en Active Directory

- Revisar y reforzar las ACLs de las zonas DNS

- Habilitar y verificar:

• SMB Signing

• Channel Binding

• Protección de NTLM en todos los protocolos posibles - Auditar intentos de NTLM relay y tráfico anómalo entre servicios internos

- Priorizar la revisión de controladores de dominio y sistemas críticos

Estado

- Vulnerabilidad ampliamente no parcheada en entornos empresariales

- Explotable en escenarios reales

- Riesgo elevado si no se aplican medidas de mitigación