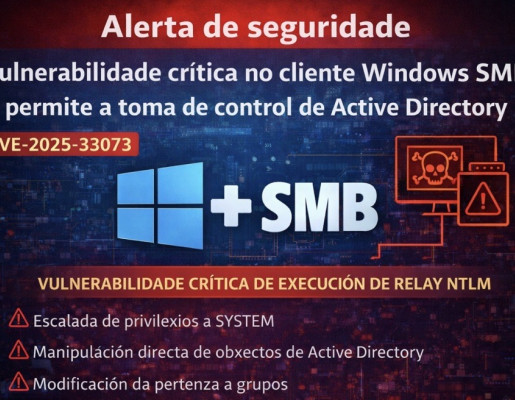

Detectouse unha vulnerabilidade crítica no cliente Windows SMB, identificada como CVE-2025-33073, que permite a un atacante escalar privilexios e comprometer completamente contornas de Active Directory mediante ataques de NTLM Reflection e autenticación por relay.

A vulnerabilidade afecta ao mecanismo de autenticación NTLM de Windows e pode ser explotada por atacantes con acceso á rede para forzar a autenticación de sistemas lexítimos contra servizos controlados polo atacante, permitindo:

- Escalada de privilexios ata nivel SYSTEM

- Manipulación directa de obxectos de Active Directory

- Modificación da pertenza a grupos

- Compromiso de controladores de dominio e sistemas críticos

Observouse que esta técnica pode explotarse mesmo en contornas onde SMB Signing está habilitado, mediante ataques de relay entre protocolos (SMB cara a LDAPS, RPC, ADCS, MSSQL ou WinRM).

Impacto

- Compromiso total do dominio

- Alto risco en controladores de dominio, servidores de nivel crítico (Tier-0) e estacións de traballo

- Ampla superficie de ataque en contornas corporativas

- Especial gravidade en infraestruturas nas que os usuarios autenticados poden crear rexistros DNS en Active Directory

Vector de ataque

- Ataques de NTLM Reflection

- Técnicas de coerción de autenticación

- Relay de autenticación SMB cara a outros servizos internos

- Non require privilexios elevados iniciais

Medidas recomendadas

Recoméndase actuar de forma inmediata:

- Aplicar as actualizacións de seguridade de Windows publicadas en xuño de 2025

- Restrinxir a capacidade dos usuarios autenticados para crear rexistros DNS en Active Directory

- Revisar e reforzar as listas de control de acceso (ACL) das zonas DNS

- Verificar e reforzar:

• SMB Signing

• Channel Binding

• Medidas de protección de NTLM en todos os protocolos dispoñibles - Auditar intentos de NTLM relay e tráfico anómalo entre servizos internos

- Priorizar a revisión de controladores de dominio e sistemas críticos

Estado

- Vulnerabilidade amplamente non parcheada en contornas empresariais

- Explotable en escenarios reais

- Risco elevado en ausencia de medidas de mitigación