El impacto potencial tras una explotación exitosa es el control completo del sistema afectado.

No afecta a despliegues de Splunk en sistemas no Windows.

La vulnerabilidad afecta a versiones de Splunk Enterprise para Windows anteriores a:

- 10.2.0

- 10.0.3

- 9.4.8

- 9.3.9

- 9.2.12

Un atacante con acceso local puede crear un directorio en la unidad del sistema donde esté instalado Splunk e introducir una DLL maliciosa.

Debido a un orden inseguro en la búsqueda de librerías, el servicio de Splunk podría cargar la DLL maliciosa al reiniciarse. Dado que el servicio se ejecuta con privilegios SYSTEM, el código inyectado heredaría dichos privilegios, permitiendo al atacante obtener control total del equipo.

Vector CVSS relevante

- AV:L Acceso local requerido

- AC:H Alta complejidad

- UI:R Requiere interacción

- S:C Cambio de alcance

- Impacto alto en Confidencialidad Integridad y Disponibilidad

Aunque la explotación requiere acceso local, el impacto es crítico en entornos corporativos Windows compartidos o multiusuario.

Impacto potencial

- Compromiso total del servidor

- Escalada de privilegios a SYSTEM

- Robo de credenciales

- Movimiento lateral en red corporativa

- Alteración o eliminación de registros de auditoría

- Interrupción de servicios críticos

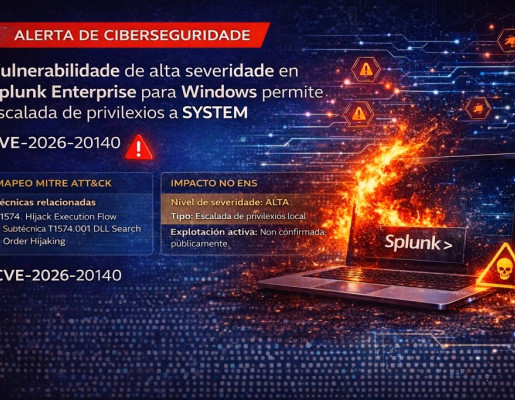

Mapeo MITRE ATT&CK

T1574 Hijack Execution Flow

Subtécnica T1574.001 DLL Search Order Hijacking

T1068 Exploitation for Privilege Escalation

T1055 Process Injection

T1547 Boot or Logon Autostart Execution en escenarios combinados con persistencia

La vulnerabilidad facilita la transición desde acceso local limitado a control privilegiado del sistema.

Relación con el Esquema Nacional de Seguridad ENS

Esta vulnerabilidad impacta directamente en las siguientes medidas del ENS:

MP.SI.1 Gestión de vulnerabilidades

MP.SI.2 Actualización y mantenimiento

OP.ACC.1 Control de acceso

OP.ACC.4 Gestión de privilegios

OP.MON.1 Registro de actividad

OP.INC.1 Gestión de incidentes

En sistemas de categoría Media o Alta el riesgo es especialmente relevante por el potencial compromiso completo del activo.

Medidas recomendadas

- Actualizar inmediatamente a las versiones corregidas

- Revisar permisos de escritura en la unidad del sistema

- Restringir creación de rutas no autorizadas

- Monitorizar reinicios del servicio Splunk

- Verificar integridad de DLL cargadas por el servicio

- Revisar eventos de seguridad en servidores Windows críticos

Estado de explotación

No existe confirmación pública de explotación activa en el momento de esta alerta. No obstante, el impacto potencial tras la explotación es elevado.