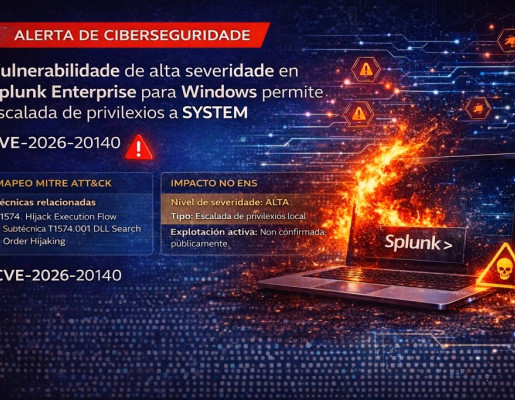

Splunk publicou unha vulnerabilidade de alta severidade que afecta a Splunk Enterprise para Windows. A vulnerabilidade permite que un usuario local con privilexios baixos escale privilexios ata nivel SYSTEM mediante un ataque de secuestro da orde de procura de DLL.

O impacto potencial tras unha explotación exitosa é o control completo do sistema afectado.

Non afecta a despregamentos de Splunk en sistemas non Windows.

A vulnerabilidade afecta a versións de Splunk Enterprise para Windows anteriores a:

- 10.2.0

- 10.0.3

- 9.4.8

- 9.3.9

- 9.2.12

Un atacante con acceso local pode crear un directorio na unidade do sistema onde estea instalado Splunk e introducir unha DLL maliciosa.

Debido a unha orde insegura na procura de librarías, o servizo de Splunk podería cargar a DLL maliciosa ao reiniciarse. Dado que o servizo se executa con privilexios SYSTEM, o código inxectado herdaría ditos privilexios, permitindo ao atacante obter control total do equipo.

Vector CVSS relevante

- AV:L Requírese acceso local

- AC:H Alta complexidade

- UI:R Requírese interacción

- S:C Cambio de alcance

- Impacto alto en Confidencialidade Integridade e Dispoñibilidade

Aínda que a explotación require acceso local, o impacto é crítico en contornos corporativos Windows compartidos ou multiusuario.

Impacto potencial

- Compromiso total do servidor

- Escalada de privilexios a SYSTEM

- Roubo de credenciais

- Movemento lateral na rede corporativa

- Alteración ou eliminación de rexistros de auditoría

- Interrupción de servizos críticos

Mapeo MITRE ATT&CK

T1574 Hijack Execution Flow

Subtécnica T1574.001 DLL Search Order Hijacking

T1068 Exploitation for Privilege Escalation

T1055 Process Injection

T1547 Boot or Logon Autostart Execution en escenarios combinados con persistencia

A vulnerabilidade facilita a transición desde acceso local limitado a control privilexiado do sistema.

Relación co Esquema Nacional de Seguridade ENS

Esta vulnerabilidade impacta directamente nas seguintes medidas do ENS:

MP.SI.1 Xestión de vulnerabilidades

MP.SI.2 Actualización e mantemento

OP.ACC.1 Control de acceso

OP.ACC.4 Xestión de privilexios

OP.MON.1 Rexistro de actividade

OP.INC.1 Xestión de incidentes

En sistemas de categoría Media ou Alta o risco é especialmente relevante polo potencial compromiso completo do activo.

Medidas recomendadas

- Actualizar de inmediato ás versións corrixidas

- Revisar permisos de escritura na unidade do sistema

- Restringir a creación de rutas non autorizadas

- Monitorizar reinicios do servizo Splunk

- Verificar a integridade das DLL cargadas polo servizo

- Revisar eventos de seguridade en servidores Windows críticos

Estado da explotación

Non existe confirmación pública de explotación activa no momento desta alerta. Non obstante, o impacto potencial tras unha explotación é elevado.