En los últimos años, las pruebas de penetración se han convertido en una práctica habitual en organizaciones públicas y privadas. Sin embargo, bajo el término “pentest” se agrupan pruebas muy distintas, con alcances, objetivos y resultados también muy diferentes.

Esto provoca una situación frecuente:

organizaciones que creen haber evaluado su seguridad cuando, en realidad, solo han analizado una parte concreta de su superficie de exposición.

Este artículo tiene como objetivo explicar de forma clara y ordenada los distintos tipos de pruebas de penetración que existen, qué cubre cada una, y por qué no todas sirven para responder a los mismos riesgos.

No existe “el” pentest

Una prueba de penetración no es un producto único ni estandarizado.

Es una técnica de evaluación cuyo resultado depende de múltiples factores:

- El alcance definido

- El punto de partida del atacante

- Los sistemas incluidos

- El tiempo y profundidad de la prueba

- Los supuestos asumidos

Por eso, hablar de “hacer un pentest” sin más detalle no aporta información real sobre el nivel de seguridad evaluado.

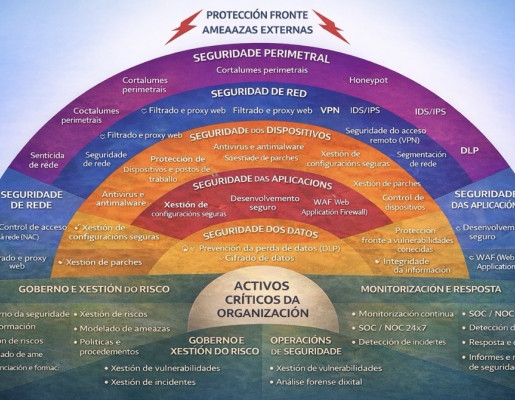

Clasificación de las pruebas de penetración según la superficie evaluada

Una forma útil de entender los distintos tipos de pruebas es clasificarlas por qué parte del sistema se analiza.

Pruebas sobre infraestructuras y red

Este tipo de pruebas evalúa la seguridad de la infraestructura tecnológica subyacente.

Incluye, entre otras:

- Redes cableadas (capa 2 y capa 3)

- Equipos de red (switches y routers)

- Firewalls y sistemas VPN

- Sistemas de detección y control de acceso a red (NAC)

- Infraestructura expuesta a Internet

- Redes WiFi

- Dispositivos de seguridad perimetral

- WAF (Web Application Firewall)

Estas pruebas buscan identificar:

- Configuraciones inseguras

- Exposición innecesaria de servicios

- Segmentación deficiente

- Escalada de privilegios a nivel de red

Pruebas sobre sistemas

Se centran en los sistemas que soportan los servicios:

- Servidores físicos

- Servidores virtuales

- Plataformas de virtualización

- Sistemas operativos

- Controladores de dominio y directorios corporativos

Son especialmente relevantes para detectar:

- Debilidades en autenticación y autorización

- Escalada de privilegios

- Movimiento lateral

- Exposición de credenciales

Pruebas sobre aplicaciones

Las aplicaciones son uno de los vectores de ataque más frecuentes.

Aquí se incluyen:

- Aplicaciones web expuestas a Internet

- Aplicaciones internas

- APIs

- Aplicaciones móviles

- Servicios desarrollados a medida

Este tipo de pruebas analiza vulnerabilidades como:

- Fallos de control de acceso

- Inyecciones

- Exposición de datos

- Errores lógicos de negocio

Es importante destacar que un pentest de infraestructura no sustituye a un pentest de aplicaciones, y viceversa.

Pruebas en entornos cloud y SaaS

Cada vez más organizaciones utilizan servicios en la nube, lo que introduce nuevos riesgos.

Estas pruebas pueden abarcar:

- Infraestructura cloud (IaaS, PaaS)

- Configuraciones de seguridad

- Identidades y permisos

- Servicios SaaS como M365 o Google Workspace

No se trata solo de “atacar”, sino de evaluar errores de configuración, exposición de identidades y dependencias entre servicios.

Clasificación según el punto de partida del atacante

Otro aspecto clave es desde dónde se inicia la prueba.

No es lo mismo:

- Un ataque completamente externo

- Un atacante con acceso a VPN

- Un usuario interno sin privilegios

- Un equipo previamente comprometido

- Un usuario con permisos elevados

El punto de partida condiciona totalmente:

- Los vectores de ataque

- El impacto posible

- Las conclusiones del informe

Por eso, dos pentests distintos pueden obtener resultados muy diferentes aun evaluando el mismo entorno.

Pruebas de ingeniería social

Muchas brechas de seguridad comienzan por las personas.

Las pruebas de ingeniería social incluyen:

- Phishing y spear phishing

- Vishing (llamadas telefónicas)

- Smishing (mensajería)

- QRishing

- Ataques mediante WhatsApp u otras plataformas

- Media dropping (USB u otros soportes)

Estas pruebas evalúan:

- Concienciación

- Procesos internos

- Capacidad de detección y respuesta

No sustituyen a las pruebas técnicas, pero complementan una visión realista del riesgo.

Pruebas de intrusión física

Menos habituales, pero igualmente relevantes en determinados entornos:

- Acceso físico a instalaciones

- Seguridad de salas técnicas

- Puertos de red accesibles

- Dispositivos desatendidos

En algunos casos, el acceso físico permite bypassear completamente controles técnicos.

Auditoría del ciclo de desarrollo y del código

Aunque no es un pentest clásico, es una pieza clave del conjunto:

- Revisión de código

- Análisis del ciclo de vida del desarrollo (SDLC)

- Evaluación de prácticas de desarrollo seguro

Estas pruebas ayudan a reducir vulnerabilidades antes de que lleguen a producción, pero no sustituyen las pruebas de explotación real.

Qué no cubre una prueba de penetración

Este punto es esencial para evitar falsas expectativas.

Una prueba de penetración:

- No garantiza ausencia de vulnerabilidades

- Es una fotografía en un momento concreto

- Depende del alcance definido

- No cubre todos los escenarios posibles

- No sustituye a la monitorización continua

- No reemplaza la gestión del riesgo

Un pentest bien ejecutado aporta información valiosa, pero no blinda la seguridad.

Conclusión

No existe una única prueba de penetración válida para todos los casos.

Cada tipo de prueba responde a riesgos distintos, y elegir mal el alcance puede generar una falsa sensación de seguridad.

Un enfoque maduro de la ciberseguridad no se basa en “hacer un pentest”, sino en:

- Entender los riesgos reales

- Seleccionar las pruebas adecuadas

- Combinar distintos enfoques

- Integrar los resultados en la gestión continua del riesgo

Porque evaluar la seguridad no consiste en cumplir un trámite, sino en entender dónde estamos expuestos y por qué.