As probas de penetración constitúen unha das ferramentas máis coñecidas para avaliar a seguridade dos sistemas de información. Con todo, baixo o termo xenérico “pentest” agrúpanse probas moi diferentes, con obxectivos, alcances e resultados tamén distintos.

Esta diversidade provoca con frecuencia unha percepción errónea:

organizacións que consideran avaliada a súa seguridade cando, en realidade, só se analizou unha parte concreta da súa superficie de exposición.

O obxectivo deste artigo é explicar de maneira clara os distintos tipos de probas de penetración que existen, que avalía cada unha delas e por que non todas responden aos mesmos riscos.

Non existe unha única proba de penetración

Unha proba de penetración non é un produto pechado nin uniforme. Trátase dunha técnica de avaliación cuxo resultado depende de múltiples factores, entre outros:

- O alcance definido

- Os sistemas incluídos

- O punto de partida do atacante

- O tempo e a profundidade da análise

- Os supostos asumidos durante a proba

Por este motivo, falar de “facer un pentest” sen maior detalle non permite coñecer realmente que riscos foron avaliados.

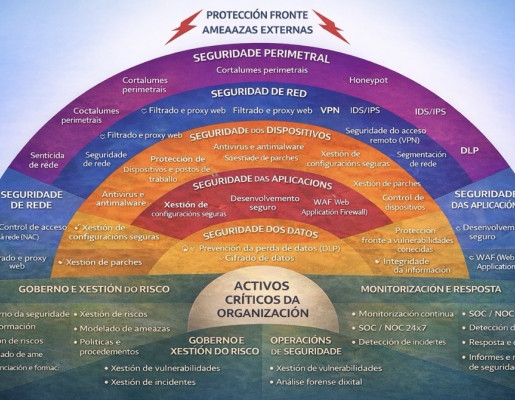

Clasificación das probas segundo a superficie avaliada

Un primeiro criterio útil para diferenciar as probas de penetración é que parte da infraestrutura ou dos servizos se analiza.

Probas sobre infraestruturas e redes

Este tipo de probas céntrase na seguridade da infraestrutura tecnolóxica:

- Redes cableadas (capa 2 e capa 3)

- Equipos de rede (switches e routers)

- Cortalumes e sistemas VPN

- Sistemas de control de acceso á rede (NAC)

- Redes WiFi

- Infraestrutura exposta a Internet

- Dispositivos de seguridade perimetral

- WAF (Web Application Firewall)

Estas probas permiten identificar:

- Configuracións inseguras

- Servizos innecesariamente expostos

- Deficiencias na segmentación da rede

- Posibilidades de escalada de privilexios a nivel de infraestrutura

Probas sobre sistemas

Avalían os sistemas que soportan os servizos dixitais da organización, como:

- Servidores físicos

- Servidores virtualizados

- Plataformas de virtualización

- Sistemas operativos

- Directorios corporativos e controladores de dominio

Son especialmente relevantes para detectar:

- Debilidades nos mecanismos de autenticación

- Erros de autorización

- Movemento lateral entre sistemas

- Xestión incorrecta de credenciais

Probas sobre aplicacións

As aplicacións son un dos principais vectores de ataque na actualidade. Este tipo de probas inclúe:

- Aplicacións web expostas a Internet

- Aplicacións internas

- APIs

- Aplicacións móbiles

- Servizos desenvolvidos a medida

O seu obxectivo é identificar vulnerabilidades como:

- Fallos de control de acceso

- Erros lóxicos de negocio

- Exposición de información sensible

- Inxeccións e outras vulnerabilidades coñecidas

Unha proba de infraestrutura non substitúe unha proba de aplicacións, nin ao contrario.

Probas en contornas cloud e servizos SaaS

O uso crecente de servizos na nube introduce riscos específicos que requiren probas adaptadas:

- Infraestrutura cloud (IaaS e PaaS)

- Configuracións de seguridade

- Xestión de identidades e permisos

- Servizos SaaS como M365 ou Google Workspace

Neste contexto, moitas debilidades non derivan de vulnerabilidades técnicas, senón de configuracións incorrectas ou permisos excesivos.

Clasificación segundo o punto de partida do atacante

Outro aspecto determinante é desde onde se inicia a proba. Non é o mesmo avaliar un ataque:

- Completamente externo

- Desde unha VPN

- Desde un usuario interno sen privilexios

- Desde un equipo previamente comprometido

- Desde un usuario con permisos elevados

O punto de partida condiciona tanto os vectores de ataque como o impacto potencial, polo que dúas probas sobre o mesmo entorno poden ofrecer resultados moi diferentes.

Probas de enxeñaría social

Moitos incidentes de seguridade teñen a súa orixe en interaccións coas persoas. As probas de enxeñaría social permiten avaliar este tipo de riscos mediante:

- Phishing e spear phishing

- Vishing (chamadas telefónicas)

- Smishing (mensaxería)

- QRishing

- Ataques mediante plataformas de mensaxería

- Media dropping (dispositivos USB ou soportes físicos)

Estas probas axudan a avaliar o nivel de concienciación e a eficacia dos procedementos internos.

Probas de intrusión física

En determinados contextos, o acceso físico pode permitir evitar completamente os controis técnicos. Estas probas poden incluír:

- Acceso ás instalacións

- Seguridade de salas técnicas

- Portos de rede accesibles

- Dispositivos desatendidos

Son especialmente relevantes en contornas críticas ou con información sensible.

Auditoría do ciclo de desenvolvemento e do código

A revisión do código e do ciclo de vida do desenvolvemento non é unha proba de penetración no sentido estrito, pero constitúe un complemento esencial:

- Análise de código

- Avaliación de prácticas de desenvolvemento seguro

- Identificación temperá de vulnerabilidades

Estas accións permiten reducir riscos antes de que os sistemas cheguen a produción.

Que non cobre unha proba de penetración

Para evitar expectativas incorrectas, é importante lembrar que unha proba de penetración:

- Non garante a ausencia de vulnerabilidades

- É unha análise nun momento concreto

- Depende do alcance definido

- Non substitúe a monitorización continua

- Non reemplaza a xestión do risco

Trátase dunha ferramenta de avaliación, non dun mecanismo de protección permanente.

Conclusión

Non existe unha única proba de penetración válida para todos os casos. Cada tipo de proba responde a riscos diferentes e cobre só unha parte da superficie de exposición.

Un enfoque maduro da ciberseguridade require:

- Identificar os riscos reais

- Seleccionar as probas axeitadas

- Combinar distintos tipos de avaliación

- Integrar os resultados nun proceso continuo de xestión do risco

Porque avaliar a seguridade non consiste en cumprir un trámite, senón en coñecer onde existen riscos e actuar en consecuencia.