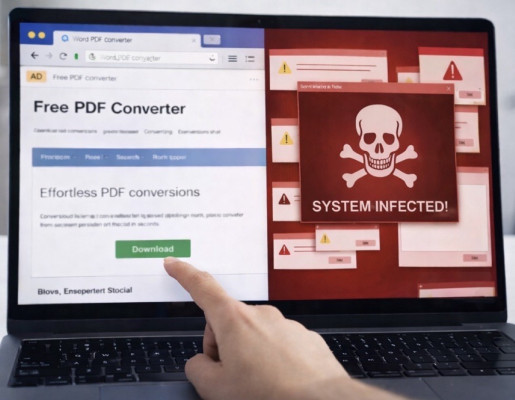

Investigadores en ciberseguridade deron a coñecer unha campaña activa de distribución de malware que utiliza aplicacións falsas de conversión de ficheiros como principal vector de infección, aproveitando anuncios patrocinados en buscadores e sitios web aparentemente lexítimos.

Estas aplicacións preséntanse como ferramentas gratuítas de produtividade por exemplo, conversores de documentos de “Word a PDF”, imaxes ou outros formatos e, en aparencia, cumpren a función anunciada. Porén, de maneira paralela, instalan software malicioso de forma silenciosa, permitindo aos atacantes obter acceso remoto persistente aos sistemas afectados.

Un vector de ataque baseado na confianza das persoas usuarias

Segundo as análises publicadas por investigadores especializados, o inicio da cadea de infección adoita producirse cando as persoas usuarias buscan este tipo de ferramentas en Internet. Os anuncios maliciosos aparecen en posicións destacadas dos resultados de busca, o que incrementa a súa credibilidade e a probabilidade de que se faga clic neles.

Ao acceder a estes enlaces, as vítimas son redirixidas a páxinas web cun deseño profesional, que inclúen seccións habituais como preguntas frecuentes, descricións de funcionalidades e políticas de privacidade. Desde estas páxinas descárganse aplicacións que aparentan ser lexítimas, pero que incorporan cargas maliciosas ocultas.

Nalgúns casos, os sitios web implicados non aloxan directamente o malware, senón que redirixen a outros dominios encargados da entrega final da carga maliciosa, dificultando a súa detección e bloqueo.

Malware con acceso remoto persistente

As aplicacións analizadas distribúen troyanos de acceso remoto (RATs), un tipo de malware que permite aos atacantes manter o control do sistema infectado durante longos períodos de tempo. Unha vez comprometido o equipo, o software malicioso pode facilitar accións como:

- Acceso remoto ao sistema afectado

- Roubo de información persoal ou corporativa

- Rexistro de pulsacións de teclado

- Captura de pantallas

- Acceso ao sistema de ficheiros

- Descarga e instalación de malware adicional

Un dos aspectos máis relevantes desta campaña é o uso de certificados de sinatura de código válidos, o que permite que as aplicacións aparenten lexitimidade tanto para as persoas usuarias como para algúns controis de seguridade, reducindo a probabilidade de detección temperá.

Persistencia e comportamento observado

As análises técnicas indican que o malware establece mecanismos de persistencia mediante a creación de tarefas programadas, que executan binarios maliciosos de forma periódica. Ademais, os compoñentes do malware adoitan almacenarse en directorios de usuario e comunicarse con servidores de mando e control (C2) para recibir instrucións e descargar novas cargas.

Nalgúns casos, observouse o uso de identificadores únicos por sistema comprometido, o que permite aos atacantes xestionar as infeccións de maneira individualizada.

Dominios implicados na campaña

Entre os dominios identificados na distribución destas aplicacións atópanse, entre outros:

- ez2convertapp[.]com

- convertyfileapp[.]com

- powerdocapp[.]com

- infinitedocsapp[.]com

- convertmasterapp[.]com

- pdfskillsapp[.]com

- zipmatepro[.]com

Os investigadores sinalan que a infraestrutura asociada a esta campaña é dinámica e pode variar co tempo.

Impacto potencial en persoas usuarias e organizacións

Este tipo de campañas afecta tanto a usuarios particulares como a entornos corporativos e administrativos, especialmente naqueles casos nos que non existen restricións sobre a instalación de software ou onde se confía en exceso nos resultados patrocinados dos buscadores.

O incidente pon de manifesto como ferramentas aparentemente inofensivas, empregadas en tarefas cotiás, poden converterse nun vector eficaz para comprometer sistemas e acceder a información sensible.

Importancia da concienciación en ciberseguridade

Desde o punto de vista da ciberseguridade, este caso subliña a necesidade de manter unha actitude crítica fronte a aplicacións gratuítas descargadas desde anuncios ou páxinas descoñecidas, mesmo cando a súa aparencia resulta profesional e lexítima.

O uso de software procedente de provedores recoñecidos, xunto con medidas básicas de protección e concienciación, continúa a ser un dos factores clave para reducir o risco fronte a este tipo de ameazas.