Detectouse unha nova campaña baseada na técnica ClickFix, que emprega pantallas falsas de actualización de Windows e esteganografía en imaxes PNG para enganar ás persoas usuarias e inducilas a executar comandos maliciosos. O obxectivo é instalar malware do tipo infostealer, principalmente LummaC2 e Rhadamanthys, moi activos en España.

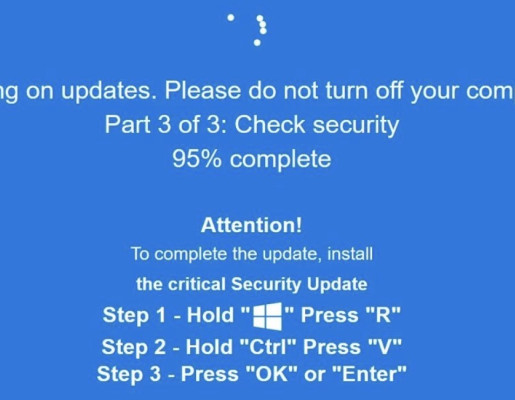

As páxinas maliciosas reproducen con gran fidelidade a interface de Windows Update. A falsa pantalla indica que, para completar a actualización, a persoa usuaria debe:

- Premer Win + R

- Pegar un comando copiado automaticamente

- Executalo

Este comando —oculto mediante esteganografía— descarga e executa malware deseñado para roubar credenciais de:

- Navegadores

- Correo

- VPN

- Carteiras dixitais

- Servizos na nube

A técnica non explota ningunha vulnerabilidade, baséase unicamente no engano social.

Impacto

- Roubo de credenciais e datos sensibles

- Compromiso de contas corporativas ou persoais

- Accesos non autorizados a sistemas

- Posible movemento lateral en contornas empresariais

Indicadores observados

- Páxinas web que simulan Windows Update con instrucións manuais.

- Imaxes PNG con esteganografía que ocultan payloads.

- Execución de comandos PowerShell/CMD tras Win+R.

- Conexións con C2 asociados a LummaC2 e Rhadamanthys.

Medidas de mitigación

- Non executar comandos proporcionados por páxinas web ou mensaxes non verificadas.

- Lembrar que Windows Update non require pasos manuais nin comandos.

- Manter antivirus/EDR actualizados.

- Activar protección avanzada do navegador.

- Bloquear dominios e URLs sospeitosas no firewall/proxy.

- Revisar equipos potencialmente comprometidos.

- Cambiar contrasinais se se sospeita afectación.

Recomendación final

Recoméndase extremar a precaución ante calquera suposta actualización que solicite executar comandos en Windows. Difundir internamente o aviso se procede.