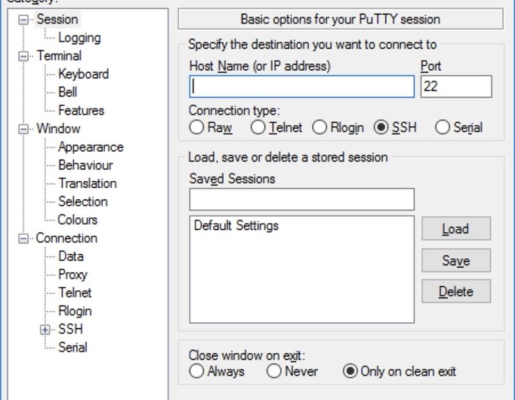

Investigadores en ciberseguridade advertiron dun uso crecente da ferramenta lexítima PuTTY (cliente SSH) por parte de actores maliciosos para levar a cabo movemento lateral e exfiltración de datos en redes previamente comprometidas, reducindo a pegada forense e dificultando a detección.

Os atacantes están a empregar PuTTY e os seus binarios asociados (como plink.exe e pscp.exe) para desprazarse entre sistemas mediante túneles SSH e extraer información sensible sen necesidade de despregar malware personalizado.

Esta técnica encaixa no enfoque coñecido como “living off the land”, no que se abusan ferramentas administrativas lexítimas xa presentes nos sistemas, mesturando a actividade maliciosa con tarefas habituais de administración.

Técnicas observadas

As campañas analizadas inclúen:

- Movemento lateral entre sistemas mediante conexións SSH

- Creación de túneles SSH para ocultar o tráfico

- Exfiltración de ficheiros sensibles usando pscp

- Execución remota de comandos con plink

- Uso de credenciais previamente comprometidas

- Minimización de artefactos forenses ao non instalar malware adicional

Vector de ataque

- Abuso de software lexítimo amplamente utilizado

- Aproveitamento de accesos SSH existentes

- Falta de control ou monitorización de ferramentas administrativas

- Confusión deliberada entre actividade lexítima e maliciosa

Este enfoque dificulta a detección por solucións tradicionais baseadas en sinaturas, xa que non introduce código malicioso novo.

Sistemas potencialmente afectados

- Servidores con acceso SSH habilitado

- Contornas Windows con PuTTY instalado

- Infraestruturas con contas administrativas reutilizadas

- Redes sen monitorización avanzada de comandos e sesións SSH

Medidas de mitigación recomendadas

Para organizacións

- Auditar o uso de PuTTY, plink e pscp en servidores e estacións de traballo.

- Restringir a execución destas ferramentas só a usuarios e sistemas autorizados.

- Implantar rexistro e monitorización detallada de sesións SSH.

- Detectar patróns anómalos de movemento lateral e transferencias internas.

- Aplicar principio de mínimo privilexio nas contas administrativas.

- Empregar solucións EDR/XDR con detección de comportamento (non só sinaturas).

- Rotar credenciais SSH e empregar autenticación multifactor cando sexa posible.

Para equipos de resposta a incidentes

- Revisar logs de SSH e eventos de execución de procesos

- Analizar conexións persistentes ou túneles inusuais

- Correlacionar accesos administrativos fóra de patróns habituais

Contexto e tendencia

Este tipo de ataques reflicte unha tendencia clara cara ao abuso de ferramentas lexítimas para manter persistencia e realizar movementos internos sen levantar alertas inmediatas. Técnicas “living off the land” están a converterse nunha das estratexias preferidas polos atacantes avanzados.

O uso malicioso de PuTTY demostra que as ferramentas lexítimas tamén poden converterse en armas cando non existen controis adecuados. A defensa efectiva require visibilidade, monitorización de comportamento e control estrito de privilexios, non só a detección de malware clásico.